Obecnie program może wykraść dane logowania z 94 różnych aplikacji. Posiada zdolność do przechwytywania komunikacji SMS i dzięki temu może obejść mechanizm dwuetapowej weryfikacji, w którym kody jednorazowe przesyłane są na telefon. Malware atakuje także aplikacje społecznościowe jak np. Facebook.

Dla użytkownika malware jest widoczne jako ikona aplikacji Flash Player, zaś po zainstalowaniu taka ikona znajduje się na ekranie smartfonu. Uruchoemienie aplikacji powoduje wysłanie żądania nadania uprawnień administratora rzekomej usłudze Google Play, zaś tylko akceptacja umożliwia zamknięcie tego okna. Uprawnienia, jakie aplikacja sobie nadaje, to m.in. odbieranie i wysyłanie SMS-ow, całkowity dostęp do usług sieciowych i modyfikacja ustawień systemowych. Nadanie uprawnień oznacza iż "Flash Player" znika z ekranu głównego, za to aplikacja działa cały czas w tle.

Uruchomienie aplikacji bankowej na zakażonym smart fonie powoduje wysłanie żądania o podanie danych logowania; dane te trafiają na serwery cyberprzestępców; według portali branżowych serwery te znajdują się w Chinach. Ataki dotknęły aplikacje banków działających w Polsce: BZ WBK, Eurobank, Getin Bank, ING, mBank, Millennium, Pekao, PKO BP oraz Raiffeisen Polbank.

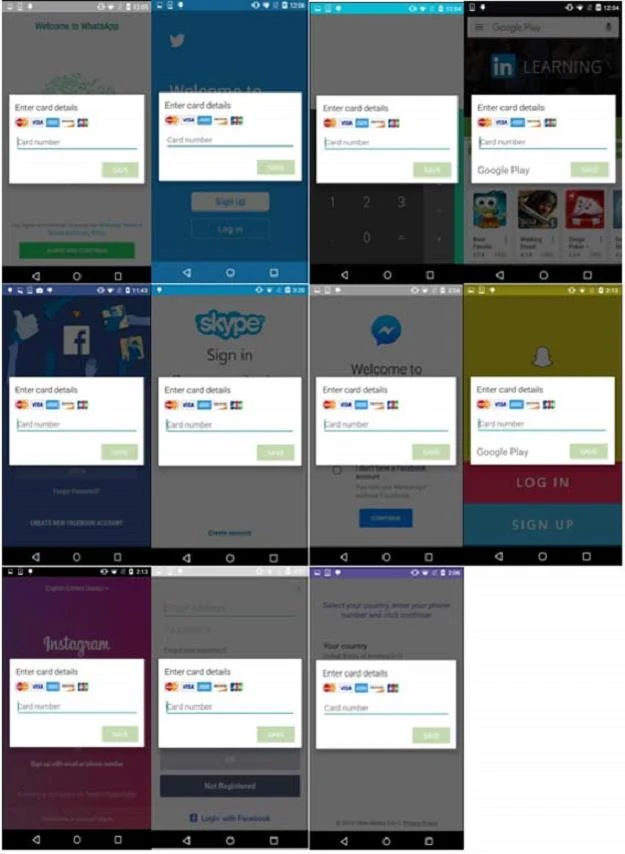

Nie tylko banki są celem nowego malware oznaczonego przez analityków jako Android/Generic.AP.2257E!tr. Atakuje ono także aplikacje Google Play, Facebook, Facebook Messenger, WhatsApp, Skype, Snapchat, Twitter, Viber oraz Instagram. Ich uruchomienie oznacza wysłanie żądania o podanie danych karty kredytowej, które są przesyłane do cyberprzestępców

Jak twierdzi mówi Mariusz Rzepka, dyrektor Fortinet na Polskę, Ukrainę i Białoruś, nowe malware dobitnie pokazuje jak istotne jest instalowanie aplikacji pochodzących tylko z pewnego źródła nie z różnych SMSów czy linków mailowych. "Aplikacje bankowe same w sobie są bezpieczne, jednak nieświadome zainstalowanie złośliwego oprogramowania na smartfonie tworzy pewne ryzyko korzystania z nich." - dodaje.

Android/Generic.AP.2257E!tr. można się pozbyć. Pierwsza metodą jest wyłączenie uprawnień administratora dla aplikacji i następnie odinstalowanie jej - twórcy malware jeszcze nie zabezpieczyli go przez tak prostym działaniem. Drugą opcją jest wykorzystanie konsoli ADB (Android Debug Bridge) i komendy 'adm uninstall [packagename]'. Pozwala to obejść mechanizm uporczywie wyświetlającego się okna z prośbą o nadanie uprawnień.

(MW)