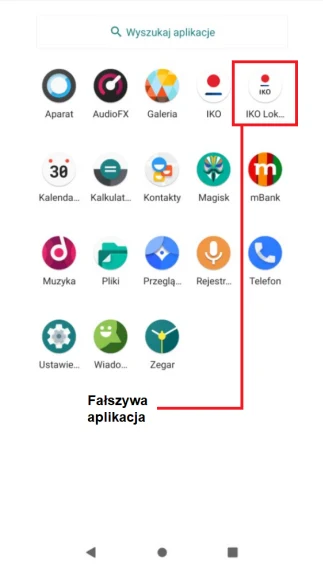

W ostatnich dniach Zespół Reagowania na Incydenty Bezpieczeństwa CSIRT KNF opublikował analizę nowego zagrożenia cybernetycznego wymierzonego w użytkowników urządzeń mobilnych z systemem Android. Na Facebooku pojawiły się fałszywe reklamy, promujące nieistniejącą aplikację "IKO Lokata". Choć wyglądała ona jak produkt banku PKO BP, jej jedynym celem było przejęcie kontroli nad urządzeniem i wykradanie danych użytkowników - w tym dostępu do kont bankowych i pieniędzy.

Przestępcy podszywają się pod PKO BP. Fałszywa aplikacja "IKO Lokata"

Cała kampania została zaprojektowana z ogromnym rozmachem i dbałością o szczegóły. Oszuści zamieścili na Facebooku reklamy stylizowane na profesjonalne komunikaty bankowe, wykorzystując logotypy i estetykę charakterystyczną dla aplikacji PKO BP, co mogło zmylić nawet ostrożnych użytkowników. Kliknięcie w reklamę prowadziło do pobrania pliku instalacyjnego o nazwie IKO-NEW.apk, który zawierał złośliwe oprogramowanie.

Po zainstalowaniu aplikacji, użytkownik widział interfejs do złudzenia przypominający znany wygląd bankowej aplikacji mobilnej należącej do PKO BP. Aplikacja zachęcała do "aktualizacji", co wymagało włączenia instalacji z niezaufanych źródeł - funkcji, która standardowo chroni system Android przed nieautoryzowanymi aplikacjami. Po zatwierdzeniu tego kroku, użytkownik - nieświadomie - otwierał drzwi do pełnej inwigilacji.

Co istotne, aplikacja nie pojawiała się w menu telefonu, co dodatkowo utrudniało wykrycie jej obecności. Jedynym śladem były techniczne wpisy, możliwe do zauważenia przez specjalistyczne narzędzia, wskazujące na obecność pakietów o nazwach takich jak purge.tremble i unrelated.hamburger.

Dostęp do funkcji telefonu - droga do przejęcia kontroli

Kolejnym etapem ataku było nakłonienie użytkownika do przyznania aplikacji uprawnień z zakresu tzw. Accessibility Services - czyli funkcji wspomagających korzystanie z urządzenia przez osoby z niepełnosprawnościami. W praktyce, daje to aplikacji możliwość przejmowania kontroli nad urządzeniem - w tym np. czytania wiadomości, wpisywania danych czy przejmowania interfejsu innych aplikacji, w tym aplikacji bankowych.

Fałszywa aplikacja "IKO Lokata" wykorzystywała ten dostęp do wyświetlania formularzy logowania do konta bankowego, podszywając się pod aplikację PKO BP. Co więcej - testy przeprowadzone przez CSIRT KNF wykazały, że dane wpisywane przez użytkownika (w tym PIN) były przesyłane do serwerów cyberprzestępców, po czym wyświetlany był ekran z komunikatem "dziękujemy za aktywację aplikacji".

Podczas analizy CSIRT KNF odkrył, że aplikacja nawiązywała połączenia z nietypowymi adresami domen, m.in. api.telegram.org oraz rentvillcr.homes. Zidentyfikowano również próbki kodu, sugerujące, że aplikacja może należeć do rodziny złośliwego oprogramowania Crocodilus - znanej z agresywnych kampanii przeciwko użytkownikom bankowości mobilnej. W kodzie odnaleziono m.in. zapis "START/STOP CROCODILE BOT 2025" oraz inne ślady, wskazujące na funkcje typowe dla tej rodziny malware - w tym mechanizmy omijania zabezpieczeń systemowych i analizę obecności aplikacji antywirusowych.

Co warto wiedzieć i jak się chronić, nie tylko przed oszustwem na PKO BP

CSIRT KNF ostrzega: aplikacja "IKO Lokata" nie istnieje i jej instalacja grozi poważnymi konsekwencjami finansowymi. Jest to oszustwo, które może prowadzić do utraty pieniędzy oraz przejęcia danych osobowych. Atak jest wyjątkowo niebezpieczny ze względu na sposób dystrybucji - wykorzystanie reklam w mediach społecznościowych sprawia, że może trafić do szerokiego grona odbiorców.

Specjaliści przypominają, by:

- Instalować aplikacje wyłącznie z oficjalnych źródeł (Google Play, App Store),

- Zachować ostrożność wobec reklam promujących inwestycje lub aplikacje bankowe,

- Regularnie aktualizować system i oprogramowanie zabezpieczające,

- Monitorować uprawnienia aplikacji zainstalowanych na urządzeniu,

- W razie wątpliwości - konsultować się z bankiem i specjalistami ds. bezpieczeństwa.

Nowa kampania oszustwa z wykorzystaniem fałszywej aplikacji podszywającej się pod PKO BP pokazuje, jak bardzo zaawansowane technicznie potrafią być ataki na użytkowników. Wystarczy chwila nieuwagi, by zainstalować złośliwe oprogramowanie i utracić dostęp do konta bankowego, a wraz z nim - pieniądze.

Agata Jaroszewska